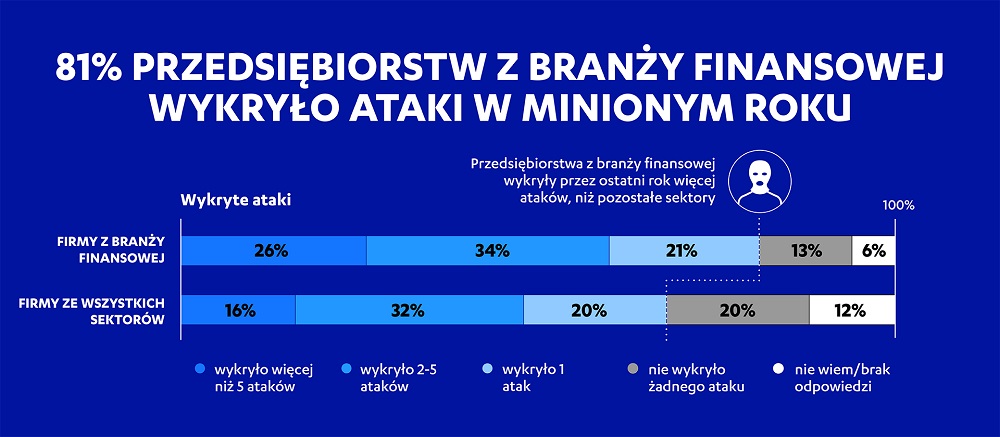

81% przedsiębiorstw z branży finansowej w ciągu ostatnich 12 miesięcy wykryło cyberatak, którego padły ofiarą, a 26% odkryło ich więcej niż 5 (w porównaniu z odpowiednio 68% i 16% w pozostałych sektorach). Do niedawna za generowanie tych zagrożeń, ze względu na poziom ich skomplikowania, odpowiadały głównie podmioty powiązane z administracją państwową wrogich krajów. Jednak stosowane przez nie techniki stały się powszechnie dostępne i są już wykorzystywane także przez zorganizowane grupy cyberprzestępców. Kradzież pieniędzy jest przy tym tylko jedną z motywacji atakujących.

81% przedsiębiorstw z branży finansowej w ciągu ostatnich 12 miesięcy wykryło cyberatak, którego padły ofiarą, a 26% odkryło ich więcej niż 5 (w porównaniu z odpowiednio 68% i 16% w pozostałych sektorach). Do niedawna za generowanie tych zagrożeń, ze względu na poziom ich skomplikowania, odpowiadały głównie podmioty powiązane z administracją państwową wrogich krajów. Jednak stosowane przez nie techniki stały się powszechnie dostępne i są już wykorzystywane także przez zorganizowane grupy cyberprzestępców. Kradzież pieniędzy jest przy tym tylko jedną z motywacji atakujących.

Nie tylko pieniądze

Nie tylko pieniądze

Ataki na sektor finansowy, poza kradzieżą gotówki, mają na celu przede wszystkim przejęcie danych oraz naruszanie ich integralności i sabotaż, m.in. poprzez zakłócanie pracy systemów lub niszczenie informacji. Skradzione dane finansowe mogą zostać wykorzystane do szantażu lub innych rodzajów manipulacji i socjotechnik. Do najbardziej popularnych technik wykorzystywanych przez cyberprzestępców należą ransomware i ataki typu distributed denial-of-service (DDoS).

Z Korei w świat

Podobne ataki były dotąd prowadzone przez podmioty sponsorowane przez państwa reżimowe, często objęte sankcjami lub działaniami wojennymi. Celem kradzieży danych finansowych było monitorowanie działalności konkretnych osób czy dużych transakcji międzynarodowych. W ciągu ostatnich trzech lat z tego typu incydentami, zaobserwowanymi w ponad 30 krajach, powiązano Koreę Północną. Taktyki, techniki i procedury stosowane przez państwa upowszechniły się jednak także wśród „zwykłych” cyberprzestępców. Kradną oni dane uwierzytelniające banków, wysyłają fałszywe wnioski o przelewy, autoryzują nielegalne wypłaty z bankomatów.

Wiedza przede wszystkim

Firmy z branży finansowej zazwyczaj dbają o aktualność swoich zabezpieczeń. Wśród priorytetów wskazują bezpieczeństwo chmury i aplikacji (24%), zapobieganie wyciekom i utracie danych (23%), ochronę przed złośliwym oprogramowaniem i ransomware (22%) czy zapobieganie lub minimalizowanie zagrożeń związanych ze szkodliwymi działaniami pracowników (21%). 90% firm z branży korzysta przy tym z usług doradczych w zakresie cyberbezpieczeństwa. Najczęściej obejmują one zwiększanie świadomości dot. zagrożeń wśród pracowników, ocenę podatności, strategie bezpieczeństwa, zarządzanie prywatnością (m.in. w kontekście RODO) oraz analizę zagrożeń, prowadzoną m.in. przez tzw. etycznych hakerów.

"Zwiększenie budżetu na ochronę planuje 94% podmiotów z sektora finansowego. Jednak samo wydawanie pieniędzy na rozwiązania z zakresu cyberbezpieczeństwa nie rozwiąże problemu. Zdarza się, że firmy padają ofiarami ataków z powodu prostych naruszeń, mimo przeznaczania milionów na bezpieczeństwo. Podstawą skutecznej ochrony jest zrozumienie, dlaczego przestępcy atakują dany podmiot. Jest to kosztowne i czasochłonne, jednak pozwala oszacować ryzyko ataków i wdrożyć odpowiednie środki ochrony. Pomaga także w szybszym wykrywaniu zdarzeń i reagowaniu na nie" - wskazuje starszy analityk F-Secure, George Michael.

Źródło: F-Secure