Według danych firmy F-Secure liczba podjętych prób cyberataków w 2018 roku wzrosła o 32% w stosunku do roku poprzedniego. Ankieta przeprowadzona wśród osób decyzyjnych w przedsiębiorstwach pokazuje natomiast, że wykrywanie incydentów bezpieczeństwa może wciąż stanowić wyzwanie dla wielu organizacji.

Według danych firmy F-Secure liczba podjętych prób cyberataków w 2018 roku wzrosła o 32% w stosunku do roku poprzedniego. Ankieta przeprowadzona wśród osób decyzyjnych w przedsiębiorstwach pokazuje natomiast, że wykrywanie incydentów bezpieczeństwa może wciąż stanowić wyzwanie dla wielu organizacji.

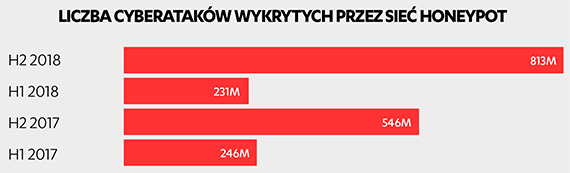

Druga połowa 2018 roku przyniosła czterokrotny wzrost liczby prób cyberataków w porównaniu z pierwszą - zarejestrowano ich aż 813 milionów. Dane zostały uzyskane dzięki autorskiej sieci honeypotów F-Secure, czyli serwerów, które udają łatwy cel i są przynętą dla hakerów. Atakowane przez przestępców dostarczają cennych danych, umożliwiając opracowywanie kolejnych metod walki z cyberzagrożeniami.

IoT na celowniku

Tak duża skala przeprowadzanych prób ataków, liczonych w setkach milionów, spowodowana jest automatyzacją. Człowiek jest fizycznie odpowiedzialny jedynie za ok. 0,1% zaobserwowanych incydentów - 99,9% ruchu pochodzi m.in. ze strony botów czy złośliwego oprogramowania tworzonego przez cyberprzestępców. Częstym źródłem zagrożeń są pozbawione odpowiednich zabezpieczeń urządzenia z zakresu IoT, takie jak smartwatche, kamerki internetowe, a nawet inteligentne pralki czy szczoteczki do zębów.

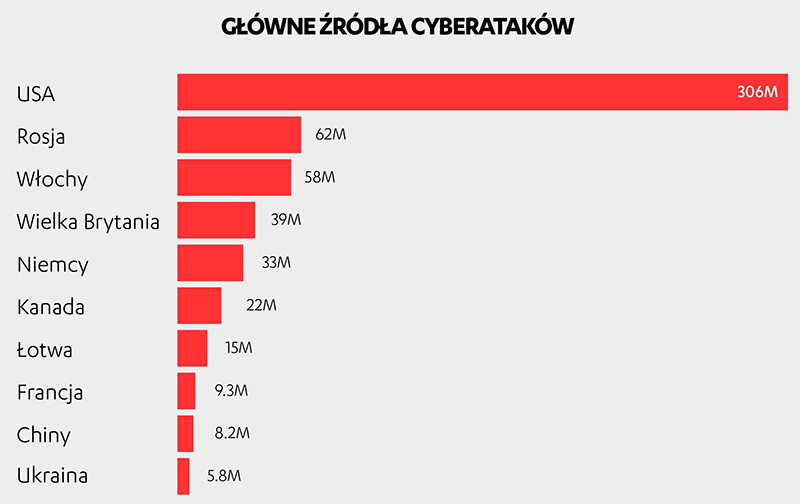

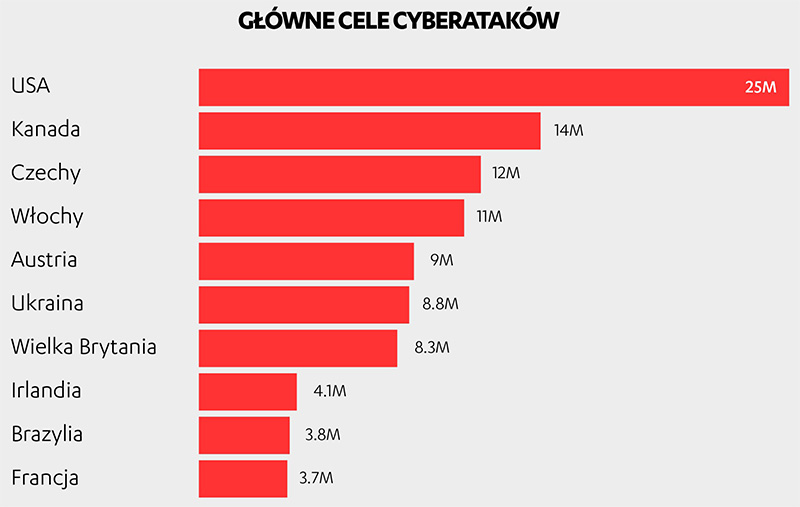

USA na czele

Jak wskazują dane F-Secure, najwięcej zagrożeń kierowanych jest przeciwko firmom finansowym i teleinformatycznym. Dominują ataki na Stany Zjednoczone, Kanadę, Czechy i Włochy. USA zdecydowanie prowadzi także w zestawieniu źródeł ataków. Na drugim miejscu znalazła się Rosja, ale już z 5-krotnie mniejszą liczbą. Należy jednak pamiętać, że cyberprzestępcy często działają ponad granicami państw. Kraj źródłowy to tylko ostatni „przystanek", którego użył haker - nie zawsze tożsamy z jego fizycznym położeniem.

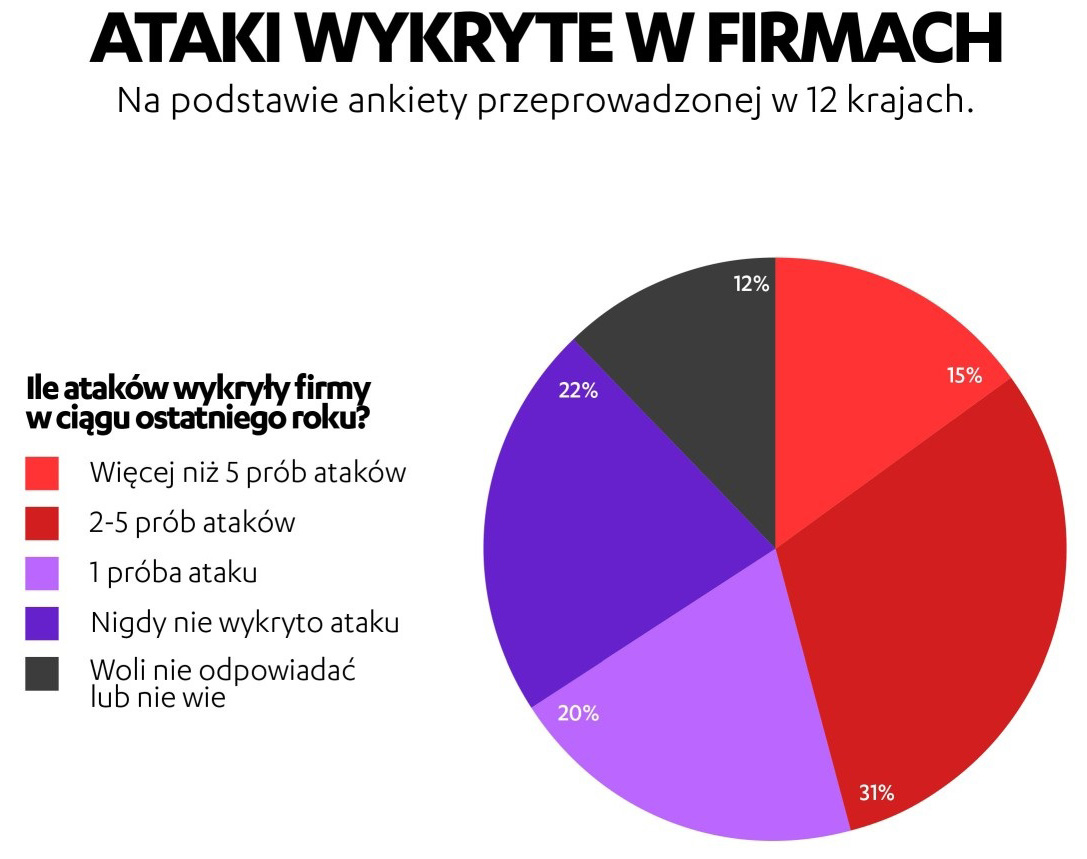

Przedsiębiorcy przed cyberwyzwaniem

W firmie obejmującej 1300 urządzeń eksperci F-Secure wykryli aż 15 zagrożeń w jednym miesiącu . W mniejszym przedsiębiorstwie liczącym 325 urządzeń zidentyfikowano 7 zagrożeń. Tymczasem według badania 22% firm nie zanotowało żadnej próby cyberataku w ciągu roku, co piąta organizacja wykryła tylko jedną próbę cyberataku, a 31% od 2 do 5 potencjalnych incydentów. Jedynie co trzeci przedsiębiorca przyznał, że korzysta z produktów lub usług do wykrywania i reagowania na cyberzagrożenia.

"Kosztowny incydent często uświadamia przedsiębiorcom, jak ważne są odpowiednie zabezpieczenia. Metody cyberprzestępców różnią się od tych sprzed 5 lub 10 lat - dlatego prewencja i klasyczne rozwiązania, takie jak firewalle czy ochrona punktów końcowych, już nie wystarczą. Strategia bezpieczeństwa w firmie powinna obejmować także działania z zakresu detekcji i szybkiego reagowania. Nowoczesne rozwiązania do wykrywania zagrożeń działają podobnie do systemu alarmowego w budynku - nadzorują zdarzenia przez całą dobę i informują klienta o cyberataku nawet w 30 minut od jego wystąpienia. Następnie analitycy ds. cyberbezpieczeństwa pomagają odpowiednio zareagować i zażegnać ryzyko" - mówi Leszek Tasiemski, wiceprezes ds. badań i rozwoju w F-Secure.

Źródło: F-Secure