Według najnowszych badań przeprowadzonych przez Slack, firmę należącą do Salesforce, wykorzystanie narzędzi AI (Artificial Intelligence) w miejscu pracy wzrosło w ostatnim kwartale aż o 24%. Badanie pokazuje też średni czas, jaki pracownicy biurowi spędzają na żmudnych i rutynowych zadaniach o niskiej wartości biznesowej.

Według najnowszych badań przeprowadzonych przez Slack, firmę należącą do Salesforce, wykorzystanie narzędzi AI (Artificial Intelligence) w miejscu pracy wzrosło w ostatnim kwartale aż o 24%. Badanie pokazuje też średni czas, jaki pracownicy biurowi spędzają na żmudnych i rutynowych zadaniach o niskiej wartości biznesowej.

Według najnowszych badań, ponad 70% organizacji doświadczyło w ostatnim roku przynajmniej jednej poważnej awarii, co podkreśla znaczenie przygotowania i elastyczności w obliczu nieprzewidzianych wydarzeń. Gry sztabowe, jako innowacyjne narzędzie szkoleniowe, odgrywają kluczową rolę w realizacji normy ISO 22301, zapewniając organizacjom możliwość przetestowania i udoskonalenia swoich planów ciągłości działania w bezpiecznym środowisku. W niniejszym artykule omówimy, jak te symulacje wspierają osiąganie zgodności z międzynarodowymi standardami, przedstawimy korzyści płynące z ich wdrożenia, zilustrujemy realne przypadki zastosowań, a także podzielimy się najlepszymi praktykami w projektowaniu i mierzeniu skuteczności tych ćwiczeń.

Według najnowszych badań, ponad 70% organizacji doświadczyło w ostatnim roku przynajmniej jednej poważnej awarii, co podkreśla znaczenie przygotowania i elastyczności w obliczu nieprzewidzianych wydarzeń. Gry sztabowe, jako innowacyjne narzędzie szkoleniowe, odgrywają kluczową rolę w realizacji normy ISO 22301, zapewniając organizacjom możliwość przetestowania i udoskonalenia swoich planów ciągłości działania w bezpiecznym środowisku. W niniejszym artykule omówimy, jak te symulacje wspierają osiąganie zgodności z międzynarodowymi standardami, przedstawimy korzyści płynące z ich wdrożenia, zilustrujemy realne przypadki zastosowań, a także podzielimy się najlepszymi praktykami w projektowaniu i mierzeniu skuteczności tych ćwiczeń.

Według analizy McKinsey wykorzystanie generatywnej sztucznej inteligencji w procesie tworzenia oprogramowania może pozwolić firmom na znaczną redukcję kosztów w tym zakresie - nawet do 45 proc. Wynika to przede wszystkim ze zdolności AI do opracowywania wstępnych wersji kodu. Funkcja ta stwarza podstawę do dyskusji na temat wzajemnej relacji pomiędzy sztuczną inteligencją a platformami no-code. Zdaniem ekspertów firmy Creatio przyniesie ona przełom w dziedzinie budowania aplikacji.

Według analizy McKinsey wykorzystanie generatywnej sztucznej inteligencji w procesie tworzenia oprogramowania może pozwolić firmom na znaczną redukcję kosztów w tym zakresie - nawet do 45 proc. Wynika to przede wszystkim ze zdolności AI do opracowywania wstępnych wersji kodu. Funkcja ta stwarza podstawę do dyskusji na temat wzajemnej relacji pomiędzy sztuczną inteligencją a platformami no-code. Zdaniem ekspertów firmy Creatio przyniesie ona przełom w dziedzinie budowania aplikacji.

Platforma Scramjet Cloud, oparta na infrastrukturze OVHcloud, została uhonorowana nagrodą DEVIES Awards w kategorii Systems Integration podczas prestiżowej gali Developer Week 2024 w San Francisco. Wyróżnienie potwierdza innowacyjność i skuteczność rozwiązań AI tworzonych oraz wdrażanych przez polskie firmy w coraz bardziej zróżnicowanych sektorach gospodarki.

Platforma Scramjet Cloud, oparta na infrastrukturze OVHcloud, została uhonorowana nagrodą DEVIES Awards w kategorii Systems Integration podczas prestiżowej gali Developer Week 2024 w San Francisco. Wyróżnienie potwierdza innowacyjność i skuteczność rozwiązań AI tworzonych oraz wdrażanych przez polskie firmy w coraz bardziej zróżnicowanych sektorach gospodarki.

Zaangażowanie Hitachi Energy w kulturę inkluzywności jest obchodzone w Międzynarodowym Dniu Kobiet, którego tematem przewodnim jest „Inwestuj w kobiety: przyspiesz postęp”, podkreślając, że osiągnięcie równości płci we wszystkich aspektach życia jest ważniejsze niż kiedykolwiek. Ta równość jest integralną częścią dobrze prosperujących gospodarek i zrównoważonej planety, ale wciąż jest wiele do zrobienia.

Zaangażowanie Hitachi Energy w kulturę inkluzywności jest obchodzone w Międzynarodowym Dniu Kobiet, którego tematem przewodnim jest „Inwestuj w kobiety: przyspiesz postęp”, podkreślając, że osiągnięcie równości płci we wszystkich aspektach życia jest ważniejsze niż kiedykolwiek. Ta równość jest integralną częścią dobrze prosperujących gospodarek i zrównoważonej planety, ale wciąż jest wiele do zrobienia.

Nawet jedna trzecia użytkowników Androida w Polsce mogła w ubiegłym roku paść ofiarą złośliwego oprogramowania imitującego popularne aplikacje. Wśród najpopularniejszych zagrożeń, wykrywanych w 2023 roku przez analityków ESET znalazły się także m.in. złośliwe programy imitujące gry i te wykradające dane np. do logowania w bankowości elektronicznej. Eksperci zwracają uwagę, że główną motywacją cyberprzestępców atakujących nasze telefony komórkowe jest chęć szybkiego zdobycia środków finansowych.

Nawet jedna trzecia użytkowników Androida w Polsce mogła w ubiegłym roku paść ofiarą złośliwego oprogramowania imitującego popularne aplikacje. Wśród najpopularniejszych zagrożeń, wykrywanych w 2023 roku przez analityków ESET znalazły się także m.in. złośliwe programy imitujące gry i te wykradające dane np. do logowania w bankowości elektronicznej. Eksperci zwracają uwagę, że główną motywacją cyberprzestępców atakujących nasze telefony komórkowe jest chęć szybkiego zdobycia środków finansowych.

W lutym bieżącego roku zamknięta została strona internetowa grupy cyberprzestępczej LockBit - jednego z najniebezpieczniejszych gangów ransomware w ostatnich latach. Operacji przeprowadzonej przez brytyjskie National Crime Agency (NCA), we współpracy z organami ścigania z całego świata, towarzyszyło zatrzymanie dwóch mężczyzn: jednego w Polsce i jednego w Ukrainie. Zdaniem Chestera Wisniewskiego, eksperta firmy Sophos, starania służb na rzecz walki z cyberprzestępczością, są nie tylko zasadne, ale również pozwalają zobaczyć, jak funkcjonują grupy hakerskie i z jakich narzędzi można korzystać, aby skutecznie utrudniać im działalność.

W lutym bieżącego roku zamknięta została strona internetowa grupy cyberprzestępczej LockBit - jednego z najniebezpieczniejszych gangów ransomware w ostatnich latach. Operacji przeprowadzonej przez brytyjskie National Crime Agency (NCA), we współpracy z organami ścigania z całego świata, towarzyszyło zatrzymanie dwóch mężczyzn: jednego w Polsce i jednego w Ukrainie. Zdaniem Chestera Wisniewskiego, eksperta firmy Sophos, starania służb na rzecz walki z cyberprzestępczością, są nie tylko zasadne, ale również pozwalają zobaczyć, jak funkcjonują grupy hakerskie i z jakich narzędzi można korzystać, aby skutecznie utrudniać im działalność.

Mercusys ME60X to niedrogi, łatwy w obsłudze i niezawodny wzmacniacz sieci bezprzewodowej. Urządzenie świetnie sprawdzi się wszędzie tam, gdzie sygnał z routera jest zbyt słaby do sprawnej transmisji danych - na przykład w dużym mieszkaniu czy domu jednorodzinnym.

Mercusys ME60X to niedrogi, łatwy w obsłudze i niezawodny wzmacniacz sieci bezprzewodowej. Urządzenie świetnie sprawdzi się wszędzie tam, gdzie sygnał z routera jest zbyt słaby do sprawnej transmisji danych - na przykład w dużym mieszkaniu czy domu jednorodzinnym.

Z raportu Barracuda Networks wynika, że ataki ransomware na organizacje działające w obszarze ochrony zdrowia podwoiły się od 2022 roku. I choć sektor ten doświadcza mniejszej liczby poważnych incydentów bezpieczeństwa niż inne branże, informacje o nich trafiają na pierwsze strony gazet. Mimo to 45% ankietowanych podmiotów twierdzi, że czuje się "dużo" bezpieczniej niż wcześniej.

Z raportu Barracuda Networks wynika, że ataki ransomware na organizacje działające w obszarze ochrony zdrowia podwoiły się od 2022 roku. I choć sektor ten doświadcza mniejszej liczby poważnych incydentów bezpieczeństwa niż inne branże, informacje o nich trafiają na pierwsze strony gazet. Mimo to 45% ankietowanych podmiotów twierdzi, że czuje się "dużo" bezpieczniej niż wcześniej.

Dell Technologies przedstawia najszerszą gamę komputerów osobistych wykorzystujących sztuczną inteligencję (Artificial Intelligence, AI) zaprojektowanych z myślą o wprowadzeniu organizacji i pracowników w nową erę produktywności.

Dell Technologies przedstawia najszerszą gamę komputerów osobistych wykorzystujących sztuczną inteligencję (Artificial Intelligence, AI) zaprojektowanych z myślą o wprowadzeniu organizacji i pracowników w nową erę produktywności.

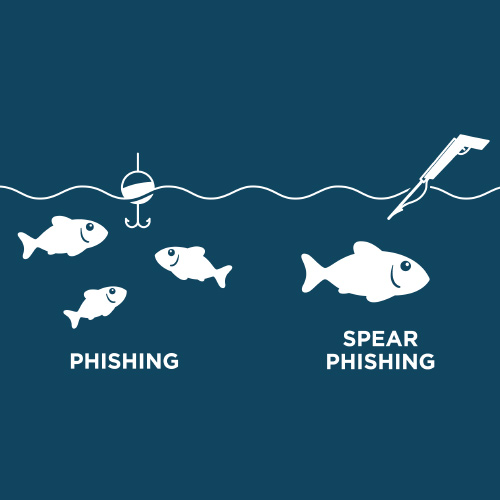

Spear phishing to taktyka wykorzystywana do kradzieży poufnych danych. Od zwykłych ataków phishingowych różni ją brak masowego charakteru. W tym przypadku cyberprzestępca starannie wybiera swoją ofiarę, przeszukuje internet (szczególnie serwisy społecznościowe) pod kątem dostępnych na jej temat informacji i wykorzystuje je do działań manipulacyjnych. Choć metoda ta jest czasochłonna, cyberprzestępcy chętnie po nią sięgają z uwagi na potencjalne wysokie zyski. Ekspertka Fortinet rozkłada ten fenomen na czynniki pierwsze i podpowiada, jak się przed nim ochronić.

Spear phishing to taktyka wykorzystywana do kradzieży poufnych danych. Od zwykłych ataków phishingowych różni ją brak masowego charakteru. W tym przypadku cyberprzestępca starannie wybiera swoją ofiarę, przeszukuje internet (szczególnie serwisy społecznościowe) pod kątem dostępnych na jej temat informacji i wykorzystuje je do działań manipulacyjnych. Choć metoda ta jest czasochłonna, cyberprzestępcy chętnie po nią sięgają z uwagi na potencjalne wysokie zyski. Ekspertka Fortinet rozkłada ten fenomen na czynniki pierwsze i podpowiada, jak się przed nim ochronić.

W najbliższych latach znaczący wpływ na rynek centrów danych będzie miała przede wszystkim sztuczna inteligencja (AI). Wzrost przetwarzanych przez serwery informacji będzie powodował większe obciążenie infrastruktury IT. Jak wskazują eksperci Eaton, w nadchodzących latach konieczna będzie zmiana sposobu myślenia o projektowaniu i zarządzaniu centrami danych. Na znaczeniu zyskają nowe lokalizacje w Europie i Afryce, m.in. Warszawa.

W najbliższych latach znaczący wpływ na rynek centrów danych będzie miała przede wszystkim sztuczna inteligencja (AI). Wzrost przetwarzanych przez serwery informacji będzie powodował większe obciążenie infrastruktury IT. Jak wskazują eksperci Eaton, w nadchodzących latach konieczna będzie zmiana sposobu myślenia o projektowaniu i zarządzaniu centrami danych. Na znaczeniu zyskają nowe lokalizacje w Europie i Afryce, m.in. Warszawa.

Właściciele domów jednorodzinnych lub mieszkań wielopokojowych często borykają się z utratą sygnału sieci bezprzewodowej lub długim buforowaniem. Wychodząc naprzeciw tym problemom, TP-Link prezentuje System Deco X50-Outdoor, który skutecznie eliminuje martwe strefy WiFi, teraz także w ogrodzie.

Właściciele domów jednorodzinnych lub mieszkań wielopokojowych często borykają się z utratą sygnału sieci bezprzewodowej lub długim buforowaniem. Wychodząc naprzeciw tym problemom, TP-Link prezentuje System Deco X50-Outdoor, który skutecznie eliminuje martwe strefy WiFi, teraz także w ogrodzie.

Rok 2024 zwiastuje znaczące przemiany w sektorze infrastruktury serwerowej. Rynek skupia się na aspektach takich jak efektywność energetyczna, przełomowe rozwiązania w zakresie sztucznej inteligencji (Artificial Intelligence, AI) oraz zwiększone zainteresowanie kwestiami bezpieczeństwa danych. Te zmiany odzwierciedlają ewoluujące potrzeby i oczekiwania rynku, który coraz bardziej kieruje się w stronę zrównoważonego rozwoju i innowacyjności technologicznej, redefiniując przy tym role i funkcje tradycyjnych centrów danych.

Rok 2024 zwiastuje znaczące przemiany w sektorze infrastruktury serwerowej. Rynek skupia się na aspektach takich jak efektywność energetyczna, przełomowe rozwiązania w zakresie sztucznej inteligencji (Artificial Intelligence, AI) oraz zwiększone zainteresowanie kwestiami bezpieczeństwa danych. Te zmiany odzwierciedlają ewoluujące potrzeby i oczekiwania rynku, który coraz bardziej kieruje się w stronę zrównoważonego rozwoju i innowacyjności technologicznej, redefiniując przy tym role i funkcje tradycyjnych centrów danych.

W dobie cyfrowej rewolucji, umiejętność programowania staje się jedną z najcenniejszych kompetencji, którą możemy zaoferować naszym dzieciom. Nauka programowania w młodym wieku nie tylko rozwija logiczne myślenie i zdolność rozwiązywania problemów, ale także może być kluczem do przyszłej kariery w jednym z najszybciej rozwijających się sektorów na świecie. Wybór odpowiedniego kursu programowania dla dziecka to inwestycja, która wymaga przemyślenia i dostosowania do indywidualnych potrzeb oraz zainteresowań naszych dzieci. W poniższym artykule dowiesz się wszystkiego co potrzebujesz!

W dobie cyfrowej rewolucji, umiejętność programowania staje się jedną z najcenniejszych kompetencji, którą możemy zaoferować naszym dzieciom. Nauka programowania w młodym wieku nie tylko rozwija logiczne myślenie i zdolność rozwiązywania problemów, ale także może być kluczem do przyszłej kariery w jednym z najszybciej rozwijających się sektorów na świecie. Wybór odpowiedniego kursu programowania dla dziecka to inwestycja, która wymaga przemyślenia i dostosowania do indywidualnych potrzeb oraz zainteresowań naszych dzieci. W poniższym artykule dowiesz się wszystkiego co potrzebujesz!