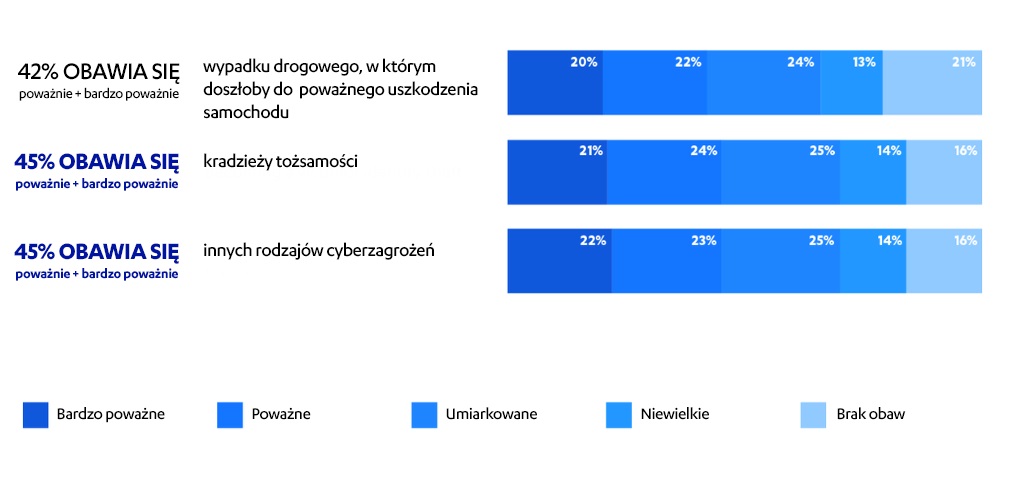

Według danych firmy F-Secure niemal 3 na 4 osoby obawiają się cyberataków lub kradzieży swojej tożsamości. 73% wyraziło podobny strach o bezpieczeństwo swoich dzieci. To więcej niż w przypadku wypadków samochodowych, przed którymi obawy ma 66% respondentów.

Według danych firmy F-Secure niemal 3 na 4 osoby obawiają się cyberataków lub kradzieży swojej tożsamości. 73% wyraziło podobny strach o bezpieczeństwo swoich dzieci. To więcej niż w przypadku wypadków samochodowych, przed którymi obawy ma 66% respondentów.

Zagrożenia w trybie 24/7

Nasze dane są w sieci przez całą dobę, 7 dni w tygodniu. Na stronie Troya Hunta Have I been Pwned odnotowano ponad 7 858 mln kont, których dane zostały skradzione, co oznacza, że jest ich już więcej niż ludzi na ziemi. Nawet użytkownicy dbający o bezpieczeństwo w sieci mogą stać się ofiarą przejęcia konta lub kradzieży tożsamości. Wystarczy, że serwis, z którego korzystają, zostanie zaatakowany przez hakerów.

"Powszechnie korzystamy z internetu, jednak nie zawsze wiemy, jakie informacje o nas są zbierane i gdzie są przechowywane. Tymczasem dane przetwarzane w firmach i usługach chmurowych stają się coraz bardziej atrakcyjnymi celami dla cyberprzestępców, którzy kradną z nich ogromne ilości informacji o użytkownikach" - wskazuje Kristian Järnefelt, wiceprezes ds. cyberbezpieczeństwa konsumentów w firmie F-Secure.

Powszechne ataki, miliardy strat

Ponad połowa (51%) internautów ma bliską osobę, która padła ofiarą cyberprzestępcy, a jeden na czterech użytkowników został dotknięty kilkoma formami cyberataku . Najczęściej spotykanymi zagrożeniami są złośliwe oprogramowanie lub wirusy oraz oszustwa związane z kartami kredytowymi, SMS-ami i połączeniami telefonicznymi. „Tradycyjne” cyberataki są nadal bardziej powszechne niż kradzież tożsamości lub przejęcie konta, jednak liczba tych ostatnich stale rośnie. Koszty oszustw polegających na otwieraniu nowych kont z wykorzystaniem skradzionych danych użytkowników zwiększyły się z 3 mld dolarów w 2017 r. do 3,4 mld w 2018 r.

Jak się chronić?

Podstawowym środkiem ostrożności jest tworzenie unikalnych, silnych haseł do każdej usługi oraz korzystanie z programów zabezpieczających urządzenia i prywatność, które zneutralizują np. ataki phishingowe oraz złośliwe oprogramowanie. Bardziej zaawansowaną ochronę zapewni także oprogramowanie umożliwiające korzystanie z wirtualnej prywatnej sieci (VPN), dzięki czemu dane zabezpieczone są m.in. podczas korzystania z publicznych sieci Wi-Fi.

"Po kradzieży danych osobowych ich odzyskanie jest niemożliwe. Użytkownicy mogą przy tym być nieświadomi takiego incydentu przez lata. Bezpieczeństwo tożsamości zależy od czasu - jeśli konsumenci będą w stanie zareagować wystarczająco szybko, przestępcy prawdopodobnie stwierdzą, że skradzione informacje są bezużyteczne" - podkreśla Kristian Järnefelt.

Jeszcze w tym roku F-Secure planuje udostępnić rozwiązanie do ochrony tożsamości, które umożliwi szybką reakcję, m.in. dzięki całodobowemu monitorowaniu publicznej i głębokiej sieci oraz darknetu pod kątem wycieków danych osobowych.

Źródło: F-Secure