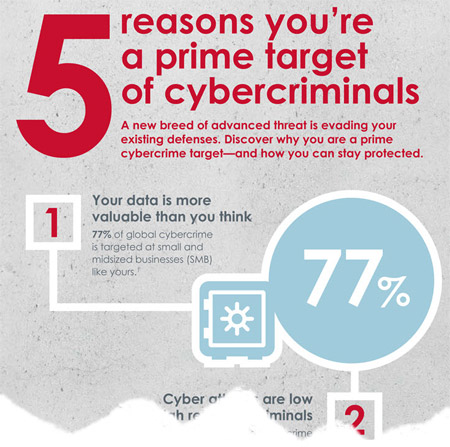

Firma FireEye opublikowała na swoim blogu 5 przesłanek, dla których to sektor MŚP jest na celowników cyberprzestępców wykorzystujących nowe, rozbudowane zagrożenia, które potrafią ominąć istniejące zabezpieczenia firm. Zestawienie zagrożeń zaprezentowano w postaci infografiki.

Firma FireEye opublikowała na swoim blogu 5 przesłanek, dla których to sektor MŚP jest na celowników cyberprzestępców wykorzystujących nowe, rozbudowane zagrożenia, które potrafią ominąć istniejące zabezpieczenia firm. Zestawienie zagrożeń zaprezentowano w postaci infografiki.

1. Dane małych i średnich przedsiębiorstw stanowią dla cyberprzestępców istotną wartość. Aż 77% cyberataków na świecie dotyczy sektora MŚP.

2. Wiele małych i średnich firm nie jest świadoma zagrożeń związanych z cyberatakami. Według danych Ponemon Institute problem dotyczy aż 58% kadry zarządzającej firm.

3. Ataki cybernetyczne, w porównaniu z grożącym ryzykiem, dają cyberprzestępcy bardzo duże korzyści. Według danych Biura Narodów Zjednoczonych ds. Narkotyków i Przestępczości, zaledwie 10% odnotowanych tego typu przestępstw kończy się wyrokiem.

4. Małe i średnie przedsiębiorstwa są łatwiejszym celem niż duże korporacje, gdyż 64% firm z sektora MŚP nie posiada polityki bezpieczeństwa.

5. Większość zabezpieczeń w sektorze MŚP jest oparta na rozwiązaniach wykorzystujących sygnatury, które są bezbronne gdy przeprowadzany są ukierunkowane ataki zero-day czy ataki APT.

Kliknij w obraz by zobaczyć infografikę

Źródło: FireEye